ZeroLocker Verwijdergids

ZeroLocker is een grote bedreiging voor de gezondheid van uw persoonlijke bestanden. Als u een gelukkig computereigenaar waarvan besturingssysteem niet is beïnvloed door deze dreiging nog bent, raden we u onmiddellijk back-up meest gevoelige en waardevolle bestanden, en installeren van authentieke malware wegruiming software ter verdediging van het systeem tegen malwareaanvallen. Helaas, als u het verslag leest, is het mogelijk dat u reeds wilt verwijderen ZeroLocker. deze dreiging is geïdentificeerd als een ransomware omdat intriganten hebben ontwikkeld om het besturingssysteem in de hoop van u te dwingen tot het betalen van een losgeld vergoeding corrupt. Hier zijn een paar fragmenten uit het losgeld verzoek.

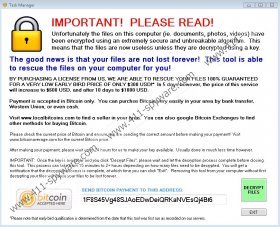

Unfortunately the files on this computer (ie. documents, photos, videos) have been encrypted using an extremely secure and unbreakable algorithm. This means that the files are now useless unless they are decrypted using a key.

By purchasing a license from us, we are able to rescue your files 100% guaranteed for a very low early bird price of only $300 USD! In 5 days however, the price of this service will increase to $600 USD, and after 10 days to $1000 USD.

Helaas, de ontwikkelaars van ZeroLocker zijn geen grapje toen ze vertellen dat de bestanden op het systeem worden gecodeerd met behulp van een 'onbreekbaar algoritme'. In feite, de codering is zo gecompliceerd dat malware onderzoekers twijfels hebben of de beschadigde bestanden zullen worden salvageable, wat betekent dat uw betalingen rantsoen kunnen volstrekt ineffectief gebleken. Dezelfde risico's van toepassing op de slachtoffers van Cryptowall, CryptoLocker en soortgelijke infecties die u moet verwijderen.

De sluwe infectie wordt uitgevoerd een opdracht cipher.exe, en het is verantwoordelijk voor het maken van meerdere temp bestanden in de map EFSTMPWP. De infectie worden overschreven bestanden, wat betekent dat u zal niet zitten kundig voor decoderen hen zelf. Als dat gecodeerde bestanden verwijderd doet u niet interesseren, en u denkt over het betalen van het rantsoen, moet u heel voorzichtig zijn met de bestanden die u interactie aangaan. U moet niet verwijdert ZeroRescue.exe, address.dat en log.dat gevonden binnen de map onder C:\ZeroLocker, of wegnemen registratiekantoor entries gerelateerde aan de infectie.

Het is gebleken dat ZeroLocker kan het registerbestand NTGEBRUIKER coderen.DAT waarin gebruikersconfiguraties in Windows. Als dit bestand is gecodeerd, ontdekken kunt u dat sneltoetsen op de taakbalk evenals zijn gecodeerd. Gelukkig, dit betekent niet noodzakelijkerwijs dat u niet kundig voor vlaag uw browsers zitten zal, verbinding met het Internet en, belangrijker nog, installeren software automatische ZeroLocker verwijderen. Merk op dat als u kiest om het verwijderen van de schadelijke codering Trojan nu, verliest u de twijfelachtige kans om te herstellen van de gecodeerde bestanden.

De handleiding ZeroLocker verwijdering is uiterst ingewikkeld, dat is waarom wij stellen voor het toewijzen van betrouwbare, automatische malware removal-software te verwijderen van de PC. U moet deze software actief houden te allen tijde om ervoor te zorgen dat het besturingssysteem is beschermd tegen verschillende malwareaanvallen. Men heeft ontdekt dat ZeroLocker wordt gedistribueerd met behulp van fictieve Java installateurs, en dit is iets u gemakkelijk met de juiste malware verhuizers in actie voorkomen kunt. Merk op dat u installeren van deze software als u wilt verwijderen de Trojaan wilt, zelfs als uw bestanden hebben na het betalen van het gevraagde vergoedingen zijn gedecodeerd. Is dit gebeurd? Post een reactie hieronder om uw ervaring te delen.

ZeroLocker Schermafbeeldingen: